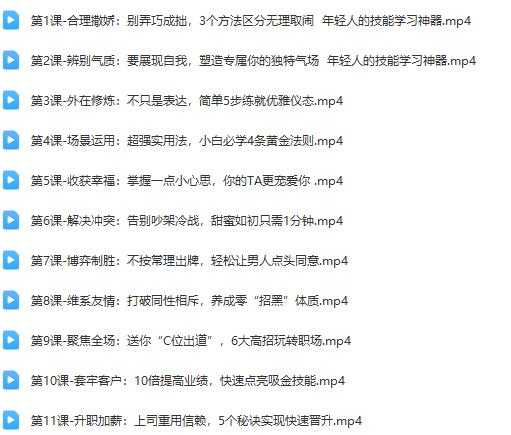

php黑客攻防修炼

第1章 PHP网页的安全性

1.1 什么是安全性

1.1.1 黑客攻击的方式

1.1.2 PHP网页的安全性问题

1.2 Register Globals

1.3 安全模式

1.3.1 限制文件的存取

1.3.2 限制环境变量的存取

1.3.3 限制外部程序的执行

1.4 Magic Quotes

1.4.1 使用Magic Quotes的好处

1.4.2 使用Magic Quotes的坏处

1.4.3 取消Magic Quotes功能

1.5 修改PHP的设定值

1.5.1 在php.ini文件中修改设定值

1.5.2 在httpd.conf文件中修改设定值

1.5.3 在.htaccess文件中修改设定值

1.5.4 在程序中修改设定值

第2章 Command Injection -命令注入攻击

2.1 PHP的命令执行函数

2.1.1 System函数

2.1.2 Exec函数

2.1.3 passthru函数

2.1.4 shell_exec 函数

2.1.5 运算符

2.2 命令注入攻击

2.2.1 攻击实例一

2.2.2 攻击实例二

2.2.3 攻击实例三

2.2.4 命令注入的方式

2.3 eval注入攻击

2.3.1 攻击没有作用

2.3.2 可变变量

2.3.3 pre_replace函数

2.3.4 ace函数

2.3.5 动态函数

2.3.6 call_user_func函数

2.4 防范的方法

2.4.1 使用escapeshellarg函数来处理命令的参数

2.4.2 使用safe_mode_exec_dir指定的可执行文件的路径

第3章 Script Insertion -客户端脚本植入攻击

3.1 客户端脚本植入攻击

3.2 攻击实例:在留言板中插入脚本

3.2.1 开始攻击:显示简单的对话框

3.2.2 没有显示对话框

3.2.3 打开Internet Explorer的活动脚本功能

3.2.4 关闭PHP的magic_quotes_gpc

3.2.5 利用数据库来攻击

3.2.6 本章的数据库

3.2.7 浏览植入脚本的留言

3.2.8 破坏性的攻击手法:显示无穷尽的新窗口

3.2.9 引诱性的攻击手法:跳转网址

3.3 防范的方法

3.3.1 HTML输出过滤

3.3.2 使用strip_tags函数来进行HTML输出过滤

3.3.3 strip_tags函数的缺点

3.3.4 使用htmlspecialchars函数来进行HTML输出过滤

第4章 XSS -跨网站脚本攻击

4.1 什么是“跨网站脚本攻击”

4.2 跨网站脚本攻击

4.2.1 本章的数据库

4.2.2 登录首页

4.2.3 如何攻击

4.2.4 开始攻击

4.2.5 没有显示对话框

4.2.6 如何取得目标用户的cookie内容

4.2.7 服务器的记录文件

4.3 防范的方法

4.4 隐藏在$_SERVER[“PHP_SELF”]变量内的脚本

4.4.1 实际范例

4.4.2 拆解标签的内容

4.4.3 避免$_SERVER[“PHP_SELF”]被篡改

第5章 SQL Injection -SQL注入攻击

第6章 CSRF -跨网站请求伪造攻击

第7章 Session Hijacking -会话劫持攻击

第8章 HTTP Response Splitting -HTTP响应拆分攻击

第9章 File Upload Attack -文件上传攻击

第10章 目录/文件攻击

第11章 其他的攻击

![[渗透] 猎豹网校 黑客攻防 - 攻防大师 视频教程汇总55集](https://static.kouhao8.com/sucaidashi/xkbb/db6faa9aed4a2f3f8fdcdaa43ad0e4fd.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[渗透] 猎豹网校 黑客攻防 - 木马揭秘 视频学习](https://static.kouhao8.com/sucaidashi/xkbb/74c6656eb86170babccf92a253b272e6.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

相关资源